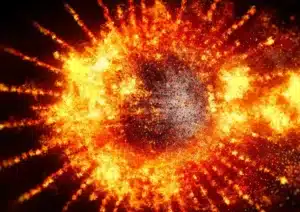

Ce mardi 30 octobre 2019, la centrale nucléaire Kudankulam, en Inde, a été attaquée par un malware piloté par Lazarus, un groupe de hackers travaillant pour la Corée du Nord. Si le virus, Dtrack, est destiné uniquement à récupérer des informations et s’il a été identifié très vite, cette nouvelle intrusion prouve l’importance de la cybersécurité pour les équipements énergétiques.

Dtrack, un malware venu de Corée du Nord, a bien pénétré la centrale nucléaire de Kudankulam

Depuis la spectaculaire cyber-attaque qui a détruit la centrale nucléaire de Natanz, en Iran, en 2010, ce type de centrales est particulièrement visé par les hackers, notamment ceux travaillant pour le compte de gouvernements. Et ce mardi 30 octobre 2019, c’est en Inde que les Nord-Coréens de Lazarus sont à nouveau entrés en action.

D’abord relayée comme une rumeur sur Twitter, l’information a fini par être confirmée par la Nuclear Power Corporation of India Ltd (NPCIL). La centrale nucléaire de Kudankulam a bien été infectée par le malware Dtrack. Selon les sources officielles, le virus n’aurait touché que le secteur administratif de la centrale, et pas le réseau opérationnel qui contrôle les réacteurs.

Dtrack n’est de toute façon pas un logiciel destiné à détruire ou paralyser un équipement énergétique. Il s’agit d’un logiciel espion, développé par Lazarus, visant la collecte d’informations. Selon Kaspersky, il enregistre ce qui est saisi au clavier, et liste les fichiers ainsi que les processus d’une machine.

Rien de bien effrayant au premier abord, mais il peut permettre de récupérer des identifiants ou des données-clés ouvrant la porte à des secteurs critiques d’un réseau informatique. Cette intrusion de Dtrack n’était ainsi, peut-être, qu’une préparation à une attaque de plus grande ampleur. D’autant que les hackers au service de la Corée du Nord n’en sont pas à leur coup d’essai : Lazarus est à l’origine, entre autres, de l’attaque mondiale WannaCry, de celle contre Sony Pictures en 2014 ou de vols de crypto-monnaie à grande échelle.

Vers une cyber-guerre froide entre la Russie et les USA ?

La cybersécurité est désormais une composante fondamentale du secteur de l’énergie. Car, depuis la destruction de Natanz par le virus Stuxnet, les attaques contre les équipements énergétiques se sont multipliées. La plus spectaculaire a eu lieu en Ukraine, en 2015 puis 2016, où les malwares Black Energy et Industroyer ont provoqué un véritable black-out. En 2014, plusieurs attaques ont visé l’opérateur des centrales nucléaires sud-coréennes Korea Hydro and Nuclear Power.

En mars 2018, le Département de la Sécurité Intérieure américain a reconnu plusieurs intrusions du groupe de pirates Dragonfly, avec des logiciels comme Backdoor Oldrea et Trojan Karagany dans son système énergétique. Plusieurs centrales auraient été visées, au niveau opérationnel, prouvant que Dragonfly dispose de la technologie nécessaire pour couper un équipement américain de grande ampleur. Comme un air de cyber-guerre froide, puisque cet été le Cyber Command de l’armée américaine est passé à l’offensive. Avec le « Russia Small Group« , le Cyber Command prépare notamment une riposte dans l’éventualité où la Russie provoquerait « des coupures de courant sélectives dans des États clés lors des élections de 2020« .

En France, l’Agence nationale de la sécurité des systèmes d’information (ANSSI) a vocation a défendre nos opérateurs d’importance vitale. Car comme l’explique John Hetzel, directeur de la planification du Conseil de sécurité de l’infrastructure électrique : « Lorsque le réseau électrique tombe en panne, il y a ce risque d’impacts en cascade qui peuvent se produire à la suite de ce qui peut sembler être un événement relativement mineur« . En effet, ainsi que le rappelle Juliet Mian, directrice technique de Resilience Shift, « une grande partie de notre vie et de presque tout ce que nous faisons dépend désormais de l’énergie, et en particulier de notre approvisionnement en électricité« . Aussi, Emmanuel Macron souhaite renforcer la protection de l’Europe et compte notamment s’appuyer sur l’expertise de Thierry Breton.

A quelles technologies fait-on appel lorsque l’on a des problèmes de cybersécurité etc comme l’a notamment étudié le Pentagone et d’autres

Aux technologies renouvelables, aux micro-réseaux, à l’intégration des renouvelables dans les bâtiments etc.

Le nucléaire centralisé c’est la ligne Maginot en beaucoup plus rapide à franchir !

En plus de tous les risques liés aux évolutions des systèmes d’armements etc comme certains cités en commentaires du lien ci-dessous avec le nucléaire comme cible de choix par de nombreux pays qui ne s’en cachent pas :

https://lenergeek.com/2019/10/30/stand-up-for-nuclear-nucleaire-climat/

.

L’administrateur général du CEA François Jacq a décidé de ne pas construire le réacteur prototype Astrid, d’un coût de plusieurs milliards d’euros, pour des raisons économiques qu’il explique :

https://www.lefigaro.fr/sciences/nucleaire-le-patron-du-cea-justifie-l-abandon-d-astrid-20191023

.

Forte baisse du prix des énergies renouvelables par le biais des enchères inversées : comment le secteur nucléaire pourrait-il suivre ?

Accélérer l’achat d’énergie renouvelable par le biais des enchères inversées (çà s’applique aussi au stockage)

Dans des enchères inversées de Google, l’appel d’offres a entraîné des baisses de prix de 23 % et 17 %, respectivement, en deçà de l’offre initiale la plus basse en seulement 60 minutes plutôt qu’après des mois de négociations post-appel d’offres.

Bien que les gouvernements et les services publics aient souvent recours aux enchères inversées pour fixer le prix des énergies renouvelables, l’outil n’a pas encore été largement adopté par le monde des affaires.

Google estime que les modèles d’achat qui simplifient l’achat d’énergies renouvelables à faible coût joueront un rôle important en permettant aux acheteurs d’énergie de réduire les émissions de combustibles fossiles sur les marchés de l’électricité à l’échelle et au rythme requis par le défi du changement climatique.

Selon l’Agence internationale pour les énergies renouvelables, plus de 80 pays avaient utilisé les enchères pour se procurer des ER en 2018, contre moins de 10 en 2005. Cependant, très peu d’entreprises ont entrepris de concevoir et d’organiser des enchères inversées pour les énergies renouvelables sur de multiples marchés mondiaux.

https://www.pv-magazine.com/2019/11/01/googles-reverse-auctions-net-1-2-gw-of-renewables-in-60-minutes/

La Soprema en France estime quant elle que le solaire PV sera bientôt moins cher que les vitrages, même si des groupes comme le suisse Rehau avec les fenêtres/portes etc en composites recyclés et recyclables à 100% (Raufipro) a permis de les renforcer donc d’augmenter les possibilités d’usages tout en baissant les coûts.