Les hackers le savent très bien : leur force, aujourd’hui, consiste à assembler ces données publiques pour reconstruire votre identité. Et avec l’intelligence artificielle, le phénomène ne fait que s’amplifier.

Dans cet article, on explore comment ils s’y prennent, à partir d’OSINT, de données fuitées et de vos “miettes numériques”.

Comprendre l’OSINT : l’art de fouiller les données publiques

L’OSINT (Open-Source Intelligence) repose uniquement sur des données accessibles à tous. Aucune intrusion dans un système : le hacker se contente d’observer ce que vous avez laissé visible en ligne.

À aucun moment il n’entre dans votre système informatique, ni même dans votre mobile. Cela passe par vos réseaux sociaux, un blog ancien où vous aviez laissé des données de jeunesse, les métadonnées d’une photo qui indiquent votre localisation, ou même les informations rendues publiques par certaines institutions.

Comme l’indique la définition de l’ANSSI, l’ingénierie sociale s’appuie sur des informations trouvées en ligne, et ce type de collecte représente aujourd’hui un vecteur d’attaque majeur. Une date de naissance retrouvée, un emploi affiché publiquement, un pseudo récurrent… tout contribue à nourrir un profil complet.

Les cybercriminels ne s’arrêtent pas là : ils croisent ces données avec celles issues de fuites massives, ce qui leur donne un contexte supplémentaire. Une mauvaise gestion de ses données personnelles augmente les risques de vol de son identité et d’usurpation. Une simple adresse email retrouvée dans une fuite peut être reliée à un profil social, puis à des habitudes de navigation ou de consommation.

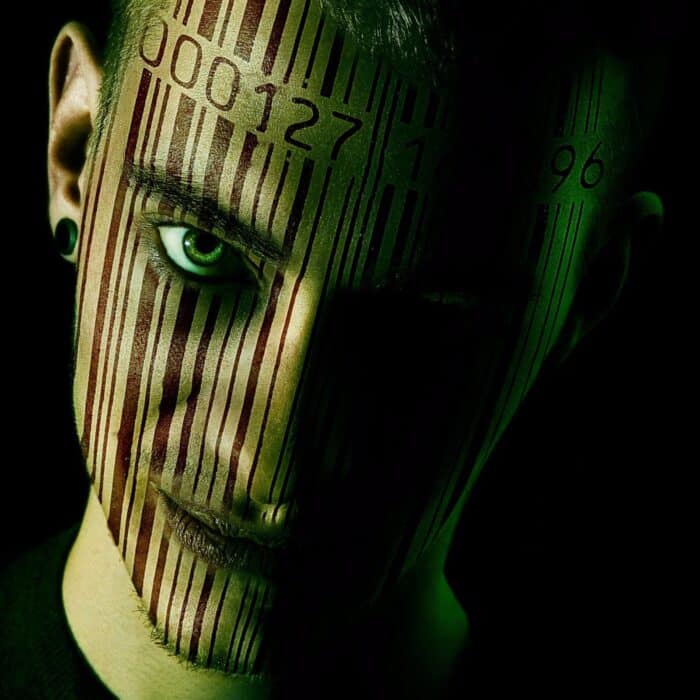

Une carte d’identité numérique exploitable

Votre identité numérique accessible à tous – Photo de James Sutton sur Pexels

1. Le recoupement des “miettes numériques”

Il n’est pas nécessaire pour un hacker d’avoir une information précise. Il cherche de multiples fragments d’informations pour les regrouper et reconstituer le puzzle de votre identité. Un pseudo identique utilisé sur plusieurs plateformes, une photo de votre bureau où apparaît un badge, un message où vous mentionnez votre ville… et petit à petit, les pièces s’assemblent.

Un hacker peut alors retrouver facilement vos horaires, vos centres d’intérêt, vos relations et parfois même votre environnement de travail. Plus l’image est nette, plus son attaque sera crédible et moins vous serez méfiant. C’est souvent le cas lors d’hameçonnage ciblé, très difficile à détecter.

Afin de réduire son exposition et les fuites de données personnelles, certaines personnes renforcent leur confidentialité en choisissant de télécharger un VPN gratuit pour limiter la collecte de données de navigation ou masquer leur emplacement réel.

Associé à de bonnes pratiques en ligne, vous réduisez la quantité d’informations accessibles via votre trafic internet.

2. L’exploitation des données fuitées

Une grande partie des usurpations d’identité commence par une fuite de données. Les emails, mots de passe, adresses ou historiques d’achat récupérés dans des bases compromises sont ensuite vendus, échangés, ou simplement mis à disposition dans des espaces criminels.

Le phishing devient extrêmement convaincant dès lors que l’attaquant a accès à vos données réelles. C’est ce que l’on observe lors de fuite massive de données couplée avec les informations récoltées via l’OSINT.

De cette façon, l’escroc peut usurper votre identité et contacter vos proches en se faisant passer pour vous. Il accède à vos comptes en ligne et tente d’ouvrir de nouveaux services en votre nom.

Comment réduire ce que les hackers peuvent reconstituer

1. Faire une veille de vos traces numériques

Faites des recherches en ligne en tapant votre nom, vos pseudos, vos anciennes adresses email. Vérifiez tout ce qui apparaît sur le web et supprimez ce qui n’a plus lieu d’être. Archivez ce que vous ne souhaitez plus rendre public, et passez en revue les paramètres de confidentialité de chaque réseau social.

Penser à nettoyer ses traces numériques, c’est réduire la quantité de matière exploitable pour une attaque.

2. Adopter des habitudes de protection simples

Pour éviter une exposition trop importante sur le web :

- Utiliser des mots de passe différents et solides pour chaque site

- Activer la double authentification

- Ne jamais partager de documents contenant des métadonnées sensibles

- Désindexer ou supprimer les contenus obsolètes

- Éviter de poster publiquement des éléments permettant de vous localiser

Chaque petit geste diminue la capacité des hackers à reconstituer le puzzle.

Conclusion

Les hackers ne forcent pas toujours des systèmes complexes : ils exploitent ce que nous rendons visible. Plus vous leur donnez de la matière, plus ils réussissent à l’utiliser. Notre identité en ligne n’est pas un bloc uniforme, mais une accumulation de fragments souvent anodins, jusqu’à ce qu’ils soient recoupés.

Comprendre ce mécanisme – OSINT, fuites, ingénierie sociale – permet d’adopter une posture plus vigilante et de reprendre le contrôle sur ce qu’on expose. La meilleure défense, c’est la lucidité : savoir ce que l’on montre, et protéger ce que l’on ne veut pas dévoiler.